IPSec-VPN

IPSec ist eine beliebte Gruppe von Protokollen, die zur Gewährleistung einer sicheren und privaten Kommunikation über IP-Netzwerke (Internet Protocol) verwendet werden. Dies wird durch die Authentifizierung und Verschlüsselung von IP-Paketen zwischen zwei Endpunkten erreicht.

Was ist IPSec?

Internet Protocol Security (IPSec) ist ein Framework offener Standards. Es wurde von der Internet Engineering Task Force (IETF) entwickelt und bietet kryptografisch basierte Sicherheit für den Netzwerkverkehr. Es ermöglicht auch die Authentifizierung des Datenursprungs, der -Vertraulichkeit, -Integrität und Anti-Replay.

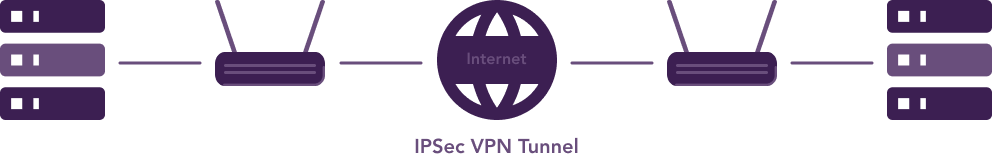

IPSec bietet Unterstützung für IPv4 und IPv6 und wird bei der Implementierung eines VPNs eingesetzt. Die Begriffe IPSec-VPN oder VPN über IPSec beziehen sich auf den Vorgang der Herstellung von Verbindungen über das IPSec-Protokoll. Dies ist eine übliche Methode zum Erstellen einer virtuellen, verschlüsselten Verbindung über das ungesicherte Internet.

Im Gegensatz zu seinem Gegenstück (SSL) ist IPSec relativ kompliziert zu konfigurieren, da es Client Software von Drittanbietern erfordert und nicht über den Webbrowser implementiert werden kann. Darüber hinaus wird es häufig für den sicheren Remotezugriff zwischen Büros an mehreren Standorten verwendet.

Funktionen von IPSec-VPN

Anti-Replay Schutz

Es weist jedem Paket eine eindeutige Sequenznummer zu. Wird ein Paket mit einer doppelten Sequenznummer erkannt, wird es erneut abgespielt und verworfen.

Datenursprungsauthentifizierung

Der Hash-Nachrichtenauthentifizierungscode (HMAC) überprüft, dass die Pakete nicht geändert werden.

Perfect Forward Secrecy

PFS in einem IPSec-VPN-Dienst erhöht die Sicherheit Ihrer VPN-Verbindung. Dies erfolgt durch das Sicherstellen eines eindeutigen Sitzungsschlüssels für jede Aushandlung.

Transparenz

IPSec arbeitet unterhalb der Transportschicht, sodass es für Nutzer und andere Anwendungen transparent ist. Sie müssen also keine Änderungen an der Software vornehmen, wenn Sie diese auf Ihrem Router oder Ihrer Firewall implementieren.

Dynamisches Re-Keying

Re-Keying in festgelegten Intervallen verabschiedet sich von der manuellen Neukonfiguration der geheimen Schlüssel. Außerdem bleiben Sie vor den meisten Abhör- und Identitätswechselangriffen geschützt.

Vertraulichkeit

Pakete werden vor der Übertragung vom Absender verschlüsselt. Infolgedessen erreichen die sensiblen Daten nur den beabsichtigten Empfänger.

IPSec vs SSL im Vergleich

| Funktionen | IPSec | SSL |

|---|---|---|

| LEISTUNG | Funktioniert über eine Software auf dem Client, daher kann das Aushandeln von Verbindungen eine Weile dauern. | Funktioniert über Webbrowser und beschleunigt das Aushandeln einer Verbindung geringfügig. |

| SICHERHEIT | Unterstützt Wiederholungsschutz, Authentifizierung auf Netzwerkebene sowie Datenintegrität und Vertraulichkeit. | Verwendet SSL oder TLS zur Verschlüsselung sowie öffentliche Schlüssel, private Schlüssel und digitale Zertifikate zur Authentifizierung. |

| EINFACHE NUTZUNG | Der Implementierungs- und Konfigurationsprozess ist normalerweise langwierig. | Mit praktisch jedem modernen Webbrowser einsetzbar. |

| FIREWALL | Relativ einfach durch Firewalls zu blockieren. | Geeignet zum Umgehen von Firewalls, da Port 443 verwendet wird – der Standardport für sicheren HTTPS-Verkehr. |

| STEUERUNG | Breiter Zugriff auf das interne Netzwerk oder die internen Anwendungen, was zu Sicherheitsbedenken führen kann. | Benötigt mehr Management. |

| DATENAUTHENTIFIZIERUNG | Internet Key Exchange (IKE) | Schlüsselaustausch-Algorithmen wie Elliptic Curve Cryptography (ECC) und RSA. |

| SCHUTZ GEGEN ANGRIFFE | Da es Fernzugriff auf das gesamte Netzwerk bietet, ist die Angriffsfläche breit. | Begrenzte Angriffsfläche, da ein Fernzugriff auf bestimmte Anwendungen und Systeme möglich ist. |

| FAZIT | Ideal als Standort-zu-Standort-VPN. | Bevorzugt für den Fernzugriff. |

Vor- und Nachteile des IPSec VPN Protokolls

Vorteile

- Native Kompatibilität für alle gängigen Geräte.

- Es bietet die beste Sicherheit, da es eine Vielzahl von Verschlüsselungsverfahren wie 3DES, AES und AES-256 verwendet.

- Es ist stabil, insbesondere beim Umschalten von Netzwerken oder beim erneuten Herstellen einer Verbindung nach einem Verbindungsabbruch.

- Funktioniert auf Netzwerkebene – Sie müssen sich keine Gedanken über die Abhängigkeit von Anwendungen machen!

Nachteile

- Sie können es mit einer restriktiven Firewall blockieren.

- Es ist nicht das schnellste Protokoll. Das L2TP / IPSec kapselt Daten zweimal, wodurch die Verbindung verlangsamt wird.

- Erfordert erhebliche Bandbreite und Verarbeitungszeit.

So wählen Sie das beste VPN Protokoll aus

Sie haben die Möglichkeit, ein anderes Protokoll für Ihre VPN-Verbindung zu verwenden. Schauen Sie sich unsere VPN-Vergleichstabelle an, um besser zu verstehen, was die einzelnen Komponenten zu bieten haben. Immer noch unsicher? Probieren Sie diese VPN Protokolle in der folgenden Reihenfolge aus:

Häufig gestellte Fragen (FAQ)

Wie funktioniert das IPSec-Protokoll?

IPSec-VPN verwendet Tunneling, um eine private Verbindung für den Netzwerkverkehr herzustellen. Im Gegensatz zu anderen Protokollen, die auf Anwendungsebene funktionieren, wird es auf Netzwerkebene ausgeführt. Es ermöglicht dem Protokoll, das gesamte Paket zu verschlüsseln.

Zu diesem Zweck stehen verschiedene Verschlüsselungsalgorithmen zur Verfügung. Wir können sie jedoch mit zwei Hauptmechanismen aufschlüsseln, die wir unten beschrieben haben. IPSec verwendet den Advanced Encryption Standard, zusammen mit anderen Technologien zur Datensicherheit.

Was sind die beiden von IPSec definierten Protokolle?

IPSec stützt sich für die Codierung Ihrer Informationen auf die folgenden Kernprotokolle:

- IPSec-Authentifizierungsheader (AH)

Das Protokoll stellt eine digitale Signatur für jedes Paket sicher, um Ihre Daten und Ihr Netzwerk zu schützen. Dies bedeutet, dass der Inhalt nicht ohne Entdeckung geändert werden kann. Außerdem kann der Empfänger überprüfen, ob die empfangenen Pakete tatsächlich vom Absender gesendet wurden oder nicht. AH schützt Sie auch vor Wiederholungsangriffen. - Encapsulating Security Payload (ESP)

AH verhindert, dass ein Paket manipuliert wird, und ESP übernimmt die Verschlüsselung der Pakete. Die Nutzdaten eines Pakets werden über einen ESP-Header, einen ESP-Trailer und einen ESP-Authentifizierungsblock verschlüsselt.

Beide Protokolle arbeiten zusammen, um Authentifizierung, Sicherheit und Datenschutz zu gewährleisten.

Wie verwende ich IPSec-VPN?

Für Android und Windows-Geräte kann IPSec mit den Protokollen L2TP und IKEv2 verwendet werden. Bei iOS- und Mac-Geräten können Sie jedoch nur IPSec verwenden.

Welche Ports verwendet IPSec?

IPSec-VPN-Ports sind normalerweise in der Firewall geöffnet. Ist dies nicht der Fall, können Sie den UDP-Port 500 öffnen, damit der ISAKEP-Datenverkehr über Ihre Firewalls weitergeleitet werden kann. Außerdem ermöglicht es den IP-Protokoll-IDs 50, ESP-Verkehr zuzulassen, und 51, AH-Verkehr zuzulassen. Der Datenverkehr wird über Firewall-Filter weitergeleitet – sowohl eingehend, als auch ungebunden.

Unterstützt PureVPN IPSec über IPv6?

Während es möglich ist, IPSec über IPv6 einzurichten, unterstützt PureVPN IPSec über IPv6 nicht.